0x01 介绍

定位:协助红队人员快速的信息收集,测绘目标资产,寻找薄弱点。

语言:python3开发。

功能:一条龙服务,只需要输入根域名即可全方位收集相关资产,并检测漏洞。也可以输入多个域名、C段IP等,具体案例见下文。

0x02 安装

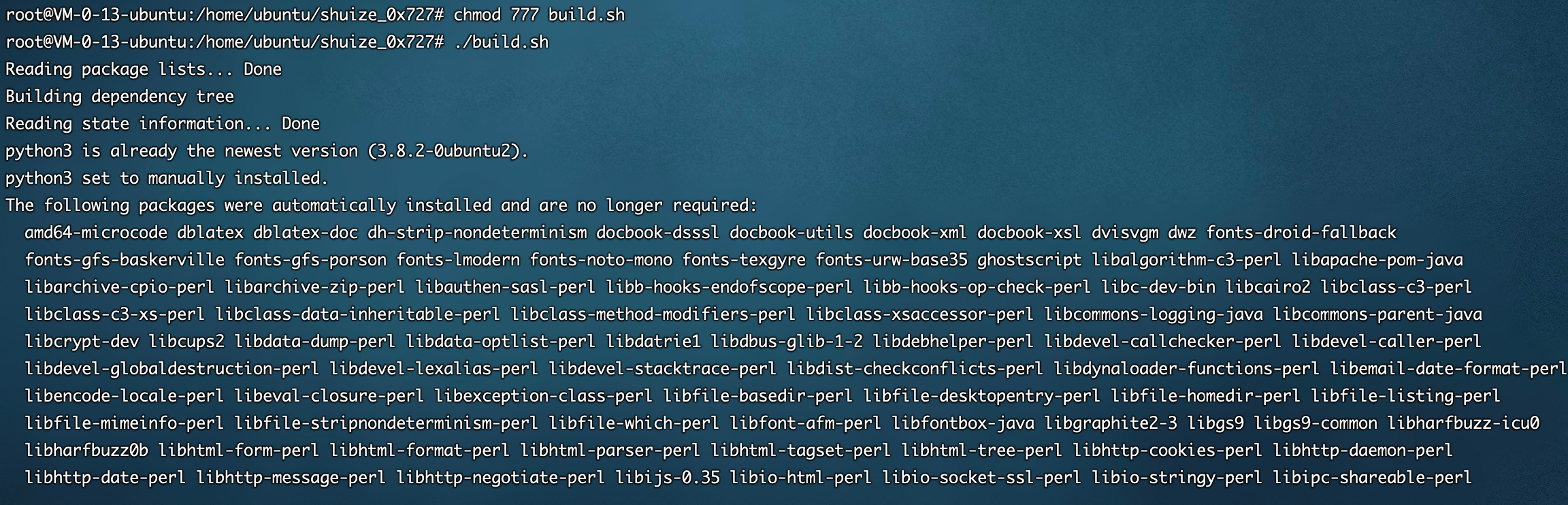

脚本自带Linux版本的Nuclei和ksubdomain,如果是windows或者mac,需要自行更换版本。

- 当前用户对该目录有写权限,不然扫描结果无法生成。root权限即可

- Python环境必须是3.7以上,因为使用了异步。建议VPS环境是ubuntu20,默认是python3.8。安装模块的时候切记不要走豆瓣的源

- 在配置文件iniFile/config.ini里加入api(fofa、shodan、github、virustotal)

chmod 777 build.sh

./build.sh

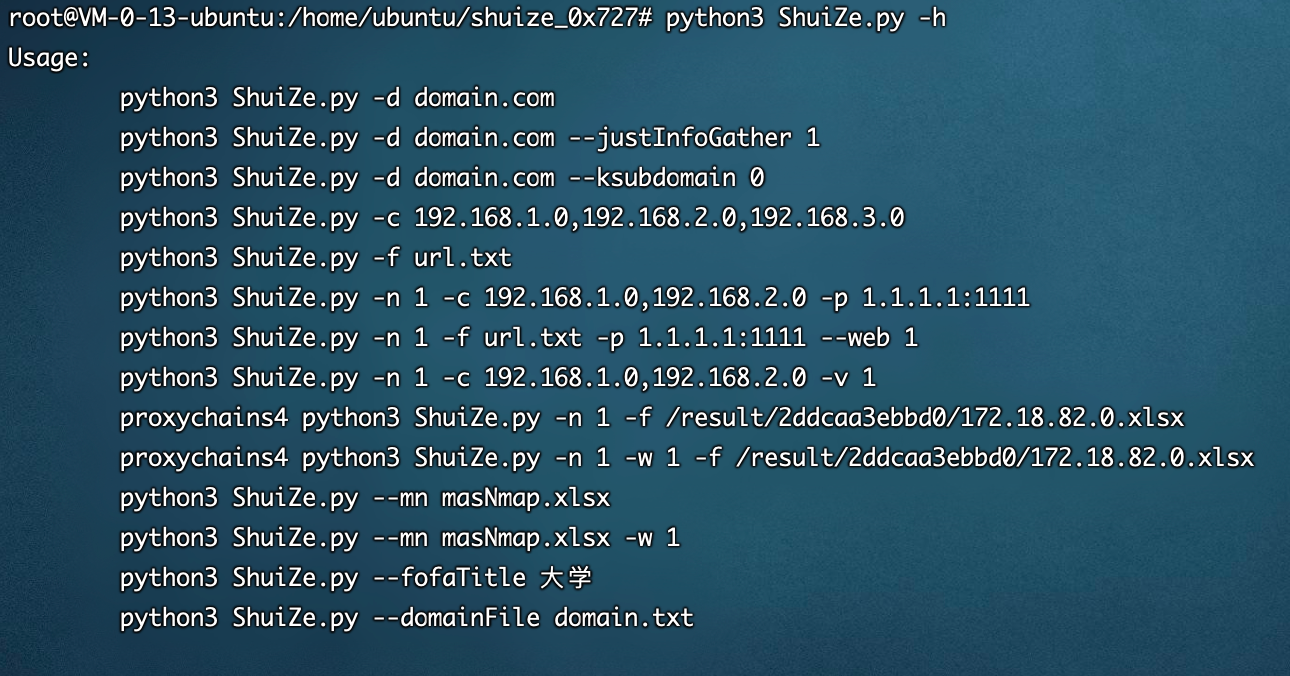

python3 ShuiZe.py -h

docker运行ShuiZe

参考链接:https://github.com/1itt1eB0y/MyCollection/tree/master/docker/shuize

工具下载地址

GitHub下载链接:https://github.com/0x727/ShuiZe_0x727/releases/tag/v1.0

0x03 使用方法

| 语法 | 功能 |

|---|---|

| python3 ShuiZe.py -d domain.com | 收集单一的根域名资产 |

| python3 ShuiZe.py –domainFile domain.txt | 批量跑根域名列表 |

| python3 ShuiZe.py -c 192.168.1.0,192.168.2.0,192.168.3.0 | 收集C段资产 |

| python3 ShuiZe.py -f url.txt | 对url里的网站漏洞检测 |

| python3 ShuiZe.py –fofaTitle XXX大学 | 从fofa里收集标题为XXX大学的资产,然后漏洞检测 |

| python3 ShuiZe.py -d domain.com –justInfoGather 1 | 仅信息收集,不检测漏洞 |

| python3 ShuiZe.py -d domain.com –ksubdomain 0 | 不调用ksubdomain爆破子域名 |

0x04 POC编写

POC的模板文件例子:Plugins/Vul/Web/__template__.py

只需要在run_detect方法里调用POC的利用方法即可。

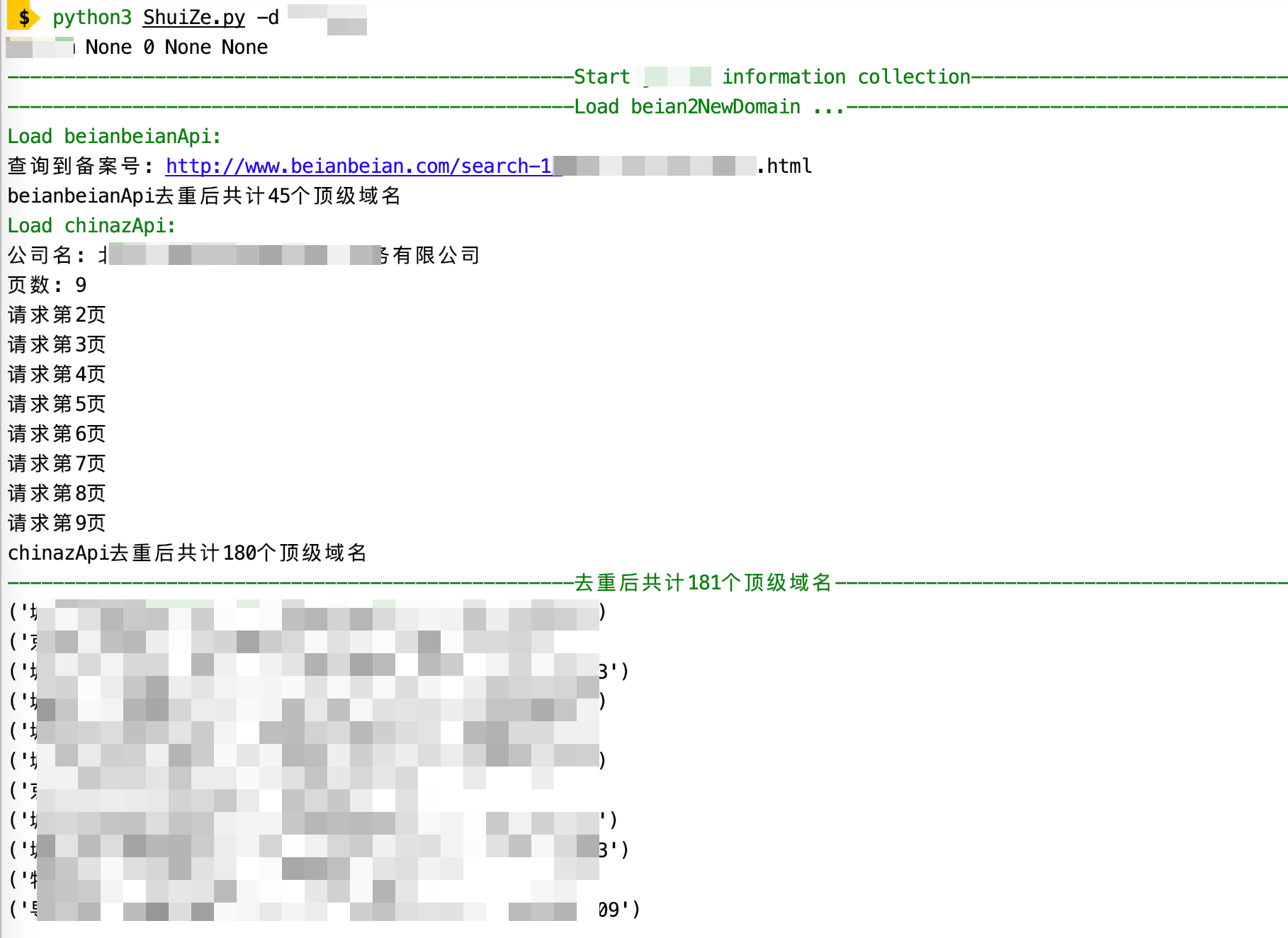

0x05 效果展示

备案反查顶级域名

没有回复内容